Aunque indiquemos que es actual, lleva con una gran actividad desde julio del pasado año 2022. Se trata de una campaña de un tipo de phishing por correo focalizada en España.

Desde IPS TECHNOLOGY queremos concienciar de este fraude con un desgraciado caso real.

Recordemos qué es el phishing:

Es un tipo de ciberataque que hace uso de la ingeniería social para suplantar la identidad de personas, bancos, empresas en general, Administraciones Públicas, etc.

Con el fin de conseguir que la víctima del ataque facilite datos solicitados como tarjetas de pago, números de cuentas bancarias, credenciales de acceso a servicios online, etc.

Los ciberdelincuentes utilizan en la inmensa mayoría de los casos el correo electrónico como medio de difusión de las campañas de phishing y la finalidad es la obtención de beneficios económicos por parte de aquellos a costa de sus víctimas.

Si quieres saber qué es y cómo evitarlo, te dejamos unos consejos en el enlace.

Y la ingeniería social ¿qué es?

Es el tipo de tácticas usadas por los ciberdelincuentes para ganar la confianza de sus víctimas y obtener de esta información confidencial que va desde detalles personales (para utilizarles luego como arma de extorsión, bien con fines económicos o personales) hasta todo tipo de datos que puedan llevar al robo de dinero, tanto en el ciberespacio como en la vida real.

Caso real de una estafa de factura falsa - "man in the middle": phishing por correo.

Hemos visto varios ataques de estafa de la factura falsa a empresas a lo largo de estos años. Y vamos a exponer un caso real, como ejemplo para que así podamos evitar este problema en el futuro.

Quién: administración de una empresa.

Da igual la persona/empresa que sea, porque nos puede pasar a todos y más a menudo de lo que creemos.

Hechos: Llega una factura para pago de un proveedor conocido.

La parte administrativa está saturada de trabajo. Están acostumbrados a manejar grandes cantidades de dinero para los pagos. Por lo que el importe de la factura no les parece extraño y el proveedor es conocido.

Problema:

El número de cuenta es distinto, pero aún así se hace el pago. Repetimos que hay gran saturación de trabajo.

Consecuencias:

Pasado un tiempo, el verdadero proveedor reclama el pago de la factura. Se revisa la contabilidad, se ve que se ha realizado el pago y… se aprecia que el número de cuenta no es el mismo.

Conclusión:

Era la estafa de la factura falsa, el phishing del correo. El pago está hecho, imposible recuperarlo, se procede a denuncia en la Policía. Poco más se puede hacer.

Dejando de lado que digas - eso no puede ser por el sistema de facturación, porque el número de cuenta ha de estar autorizado, etc…- el hecho es que pasa. Y con más facilidad de lo que crees.

Campaña de Phishing activa actualmente.

Volviendo al asunto principal, la campaña de phishing que sigue activa en nuestro país está clasificada del tipo BEC (Business Email Compromise).

Que consiste en el envío de correos dirigidos a personal corporativo desde una dirección de email aparentemente legítima, solicitando el pago de una factura pendiente.

Generalmente suplantan proveedores de la empresa víctima para que así se pueda engañar al destinatario.

Y te preguntarás ¿cómo el ciberdelincuente puede saber a distancia los proveedores de una empresa?

Estamos hablando de un ciberataque en el cual se captura una conversación, generalmente mediante correo electrónico, entre dos empresas que están involucradas en transacciones comerciales, prestación de servicios, o cualquier tipo de acuerdo que implique el pago de una parte hacia la otra.

Los más probable es que ese ciberdelincuente haya conseguido acceso previo a la cuenta del correo corporativo de la víctima, a través del previo envío de correos maliciosos.

Una vez que se accede a la cuenta, se crean reglas de filtrado electrónico en busca de aquellos correos que tengan determinadas palabras como "factura", "facturación", "albarán"...

Y así ya se tiene toda la información necesaria, incluidas facturas de proveedores las cuales editarán y modificarán añadiendo nuevos datos actuales, nuevos cobros de productos y, lo principal datos para realizar el pago diferente a los habituales y que en este caso serán los del bolsillo del ciberdelincuente.

El método BEC anterior es muy específico y requiere bastante dedicación. Por eso, desde la ciberdelincuencia disponen de otros métodos para simplificar el trabajo.

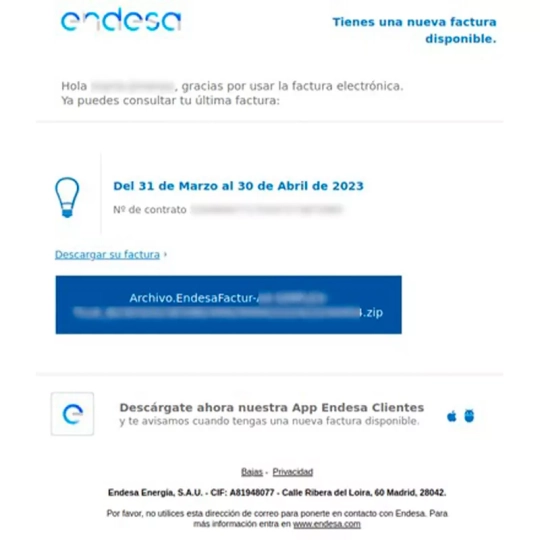

Uno de ellos es el que se utiliza en la actual ola de correos que suplantan a Endesa y que os mostramos a continuación (imagen publicada por la Guardia Civil en su cuenta de Twitter):

En este correo se avisa a las víctimas de que ya disponen de una nueva factura que pueden descargar.

A través de un link se puede descargar un fichero (que debería ser la factura) del tipo .zip y, al descomprimirle, obtenemos otro archivo instalador con extensión.msi.

Si ejecutamos este último estaremos instalando en nuestro sistema el peligroso malware Grandoreiro.

Se trata de un sofisticado troyano bancario con capacidad para robar de nuestro ordenador datos confidenciales, incluyendo credenciales almacenadas en el navegador web Google Chrome y los datos guardados en Microsoft Outlook.

Como se puede entender, este correo malicioso que suplanta a Endesa puede utilizarse para llegar a robar directamente datos de pago de la víctima como para dar el primer paso en el otro tipo de ataque BEC más dirigido personal concreto, al poder recopilar datos almacenados en el cliente de correo Microsoft Outlook, incluyendo las facturas originales de proveedores.

Consejos para reducir las posibilidades de caer en la estafa de la factura falsa - MITM:

- Nunca envíes por correo información confidencial sin cifrar, incluyendo datos de carácter personal protegidos y credenciales de acceso a servicios online.

- Cuenta con una solución antivirus profesional en tus equipos.

- Presta atención a la seguridad perimetral de tu red corporativa.

- Mantén actualizados tus sistemas operativos y aplicaciones.

- Cuida la seguridad de los dispositivos personales que conectas a la red corporativa, tales como smartphones, ordenadores portátiles, tabletas, etc.

- Desconfía de cualquier correo que recibas solicitando pagos, cambios de contraseña o que faciliten el acceso a alguno de los servicios online que usas para el asunto que sea.

- En caso de ser víctima de una estafa de phishing, ponte en contacto con profesionales para saber cómo actuar.

Si necesitas más consejos de ciberseguridad, te dejamos este enlace. O nos puedes contactar en IPS TECHNOLOGY.